![[Web Security] SQL Injection(1)_Burp Suite, 프록시 설정, CA인증서 등](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdn%2FbG04AX%2FbtsHDHDGugv%2Fafn5kUQCMIk0rgxMCDe2eK%2Fimg.png)

웹 서버와 DB 서버가 연동되는 웹 서비스 중 사용자의 입력을 받는 화면이(로그인, 검색 입력 창 등) 존재하고 입력 받는 문자열에 별도의 처리 없이 데이터베이스 조회를 위한 SQL 구문이 사용될 경우 정상적인 SQL 구문 인자 값의 변조를 통해 데이터베이스 접근 및 임의의 SQL Query문을 실행할 수 있다.

* Burp Suite와 Chrome 진행 예정

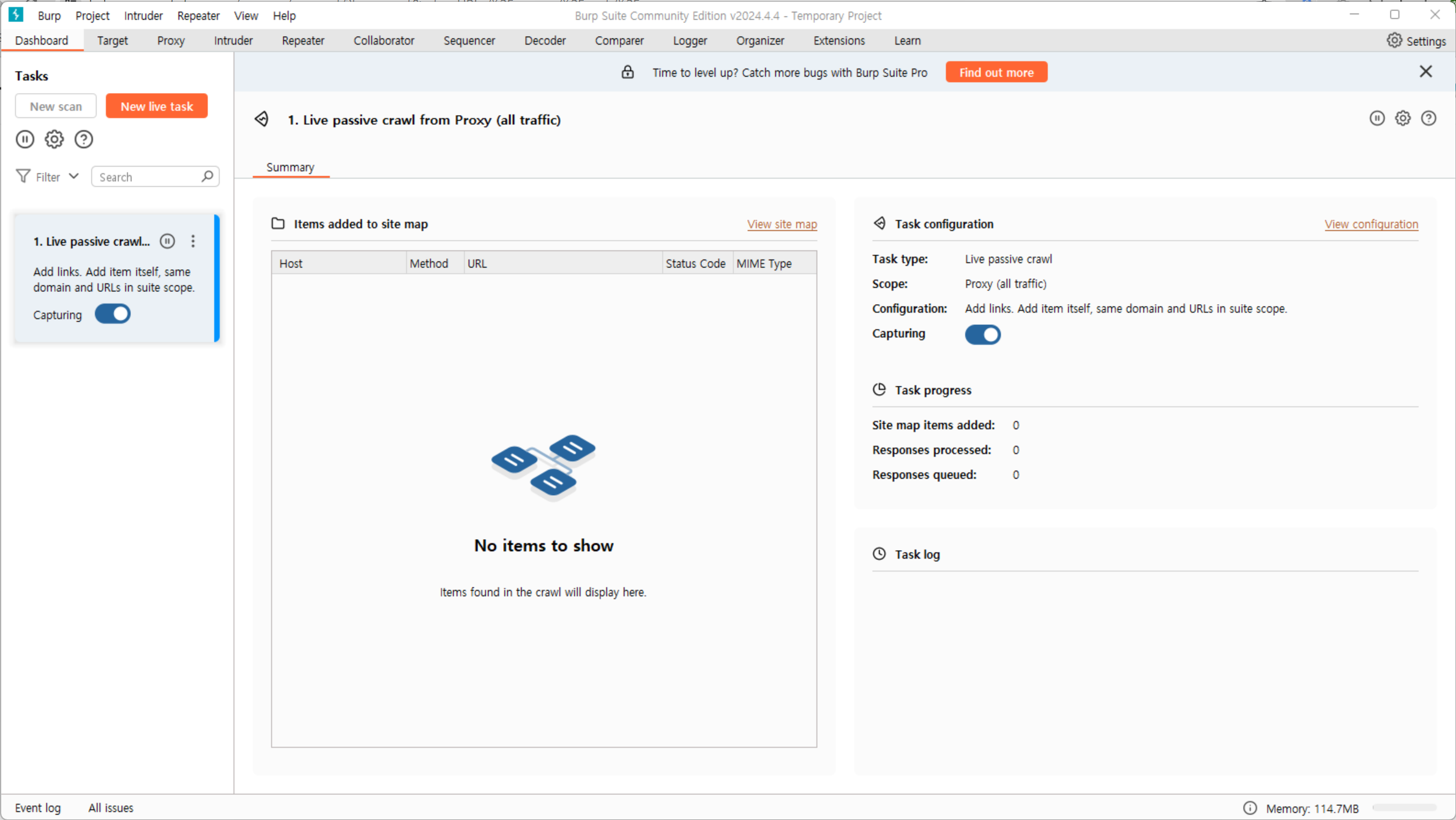

1. Burp Suite 설치 및 기본 설정

Professional / Community 2024.4.4

This release introduces several new features for Burp Scanner, including prioritization of audit items, the ability to configure authentication on API endpoints, and a new web cache deception scan che

portswigger.net

기본 default로 Next 설치

2. Java JDK 설치(정상적으로 Burp Suite 실행되지 않는 경우에만)

https://www.oracle.com/kr/java/technologies/downloads/#jdk22-windows

Download the Latest Java LTS Free

Subscribe to Java SE and get the most comprehensive Java support available, with 24/7 global access to the experts.

www.oracle.com

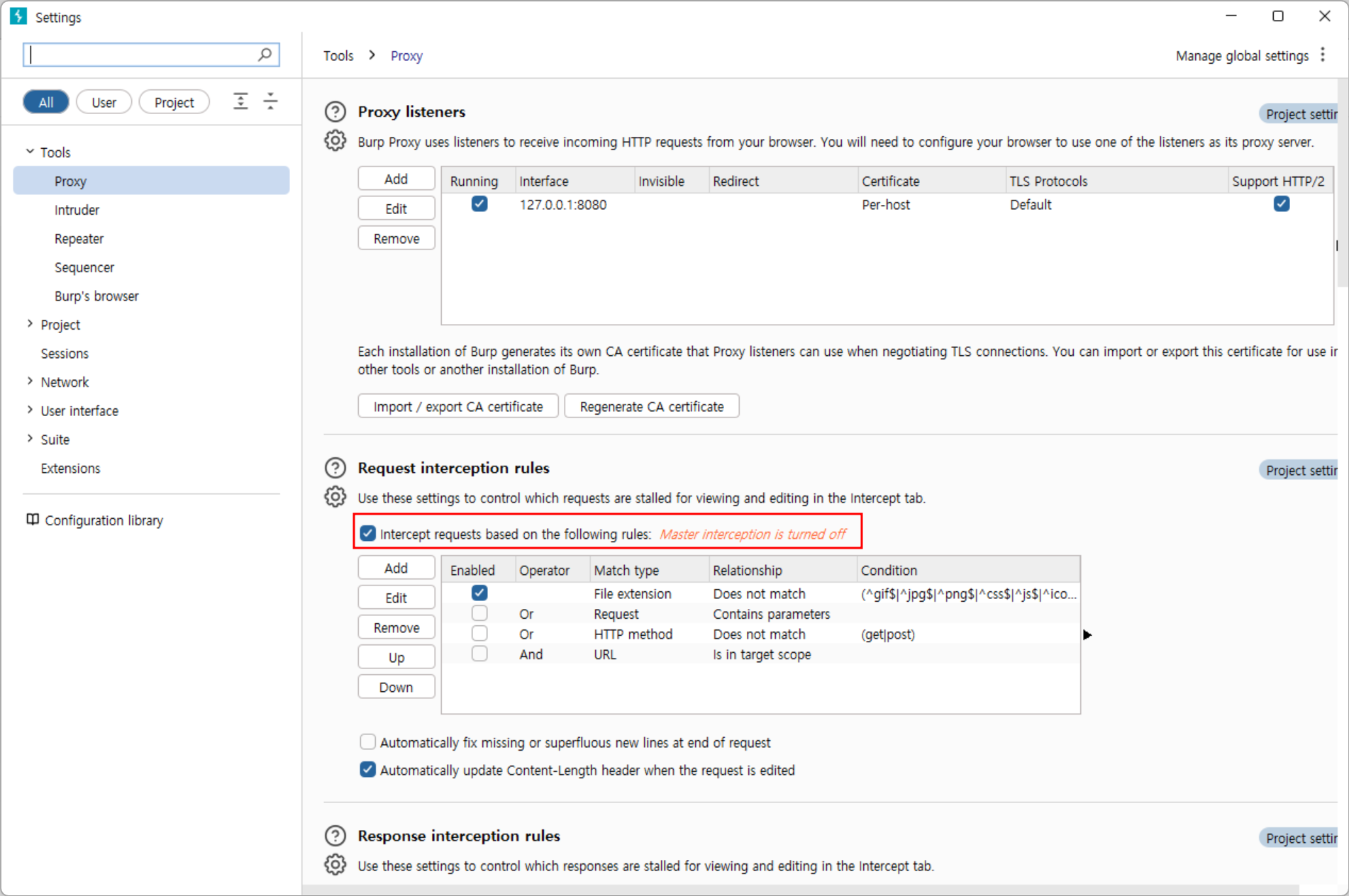

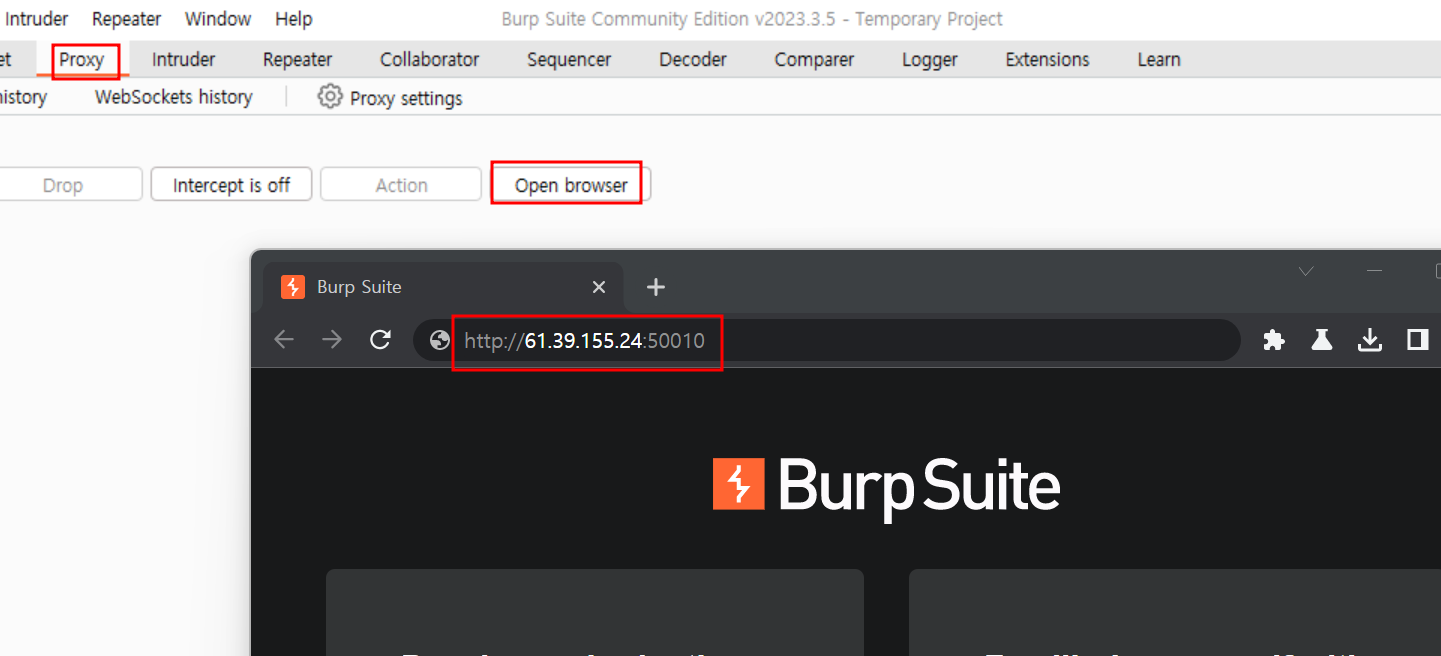

3. Burp Suite 프록시 설정

기본적으로 8080 포트 사용

(이미 8080 포트가 사용중이라면 Running에 체크 해제 되어 있을 것 -> 임의의 포트를 별도로 추가해서 사용해야함)

브라우저에서 출발하는 패킷을 잡아 보는 것

체크

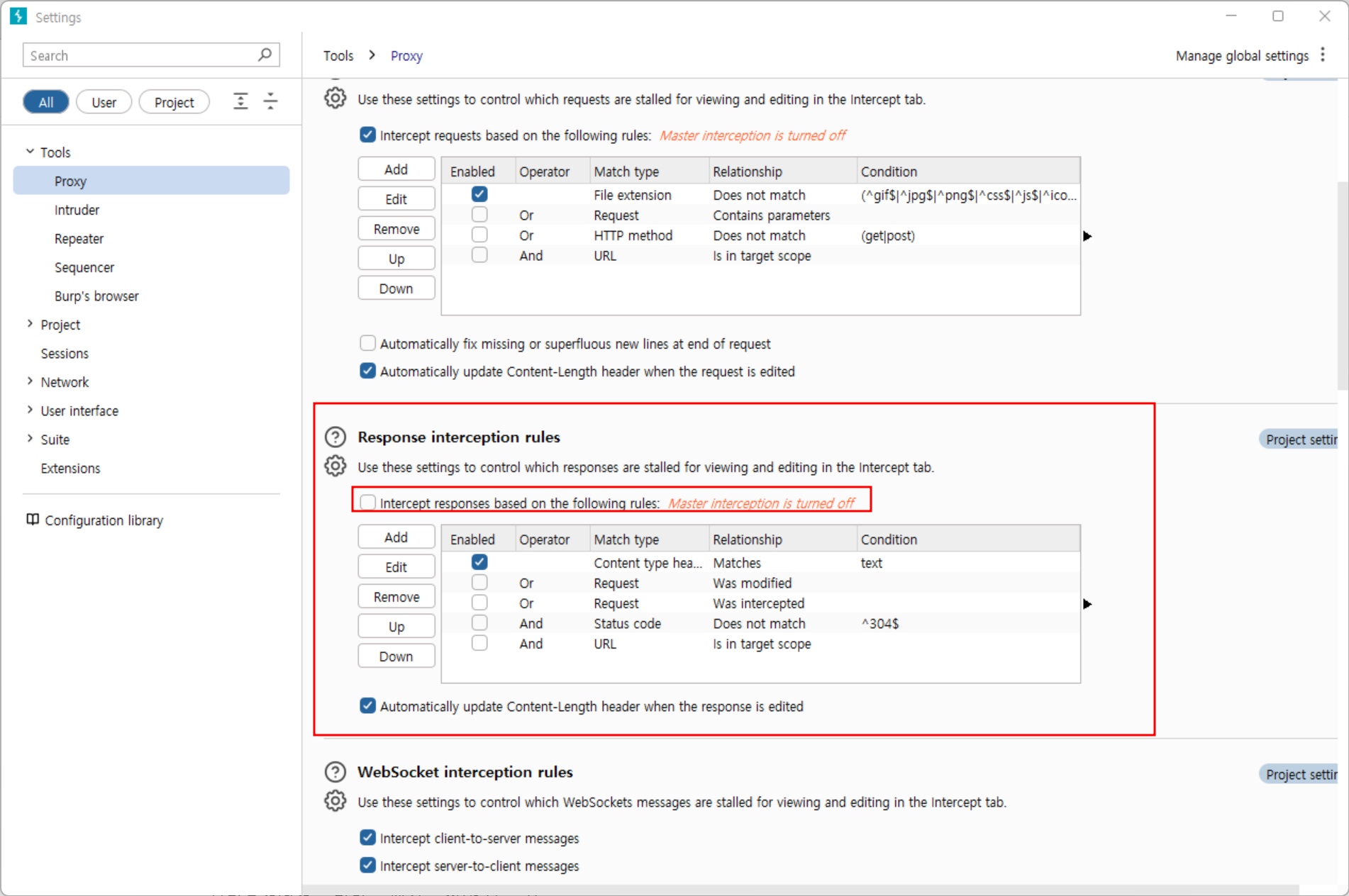

(요청을 보내고 서버에서 돌아오는 패킷을 브라우저 앞에서 먼저 잡아 볼 때)

-> Burp Suite를 껐다 켜면 체크가 풀림

4. CA 인증서

http(80)보다 https(443)을 사용하는 곳이 더 많기 때문에 CA 인증서가 필요하다.

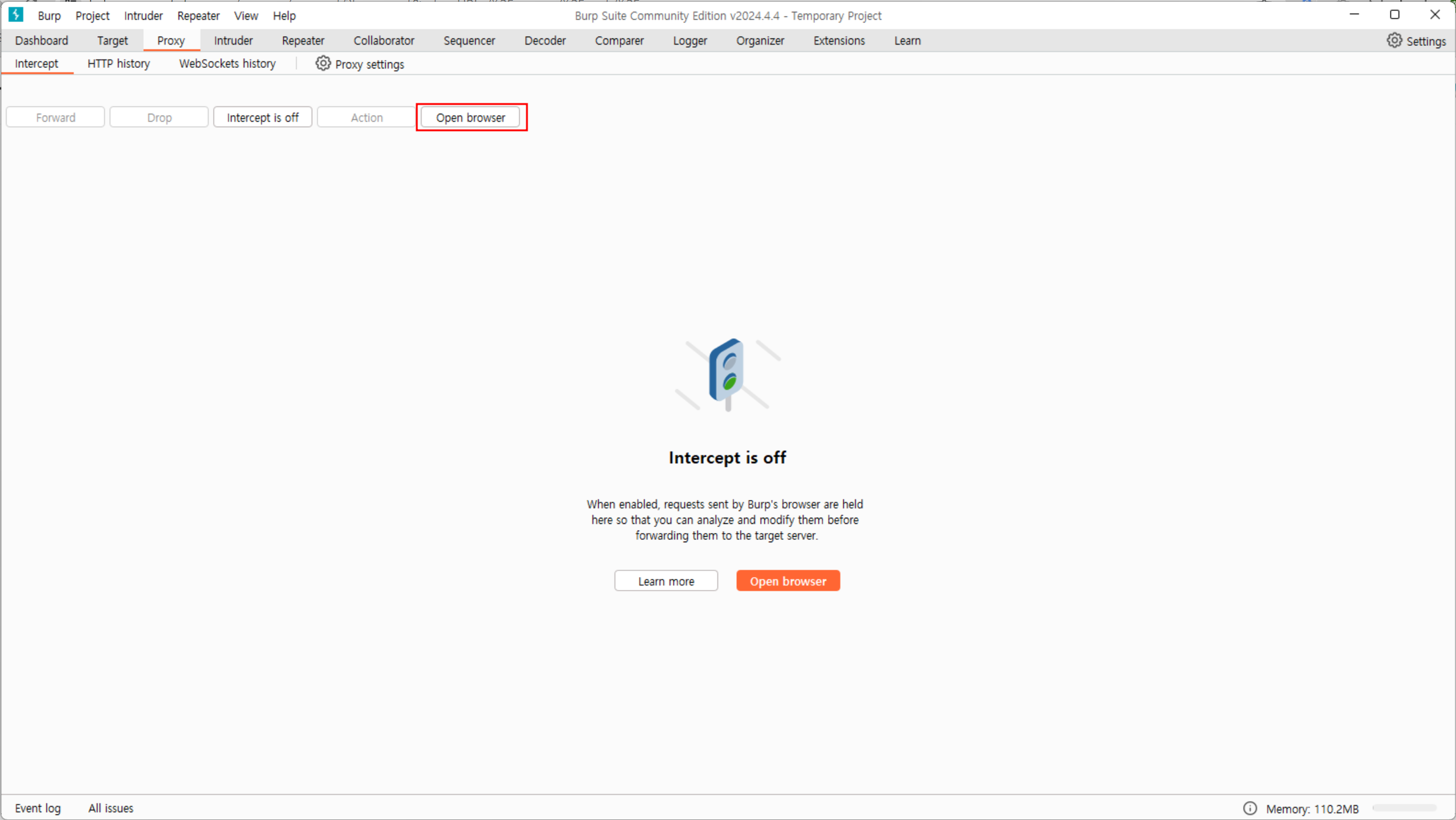

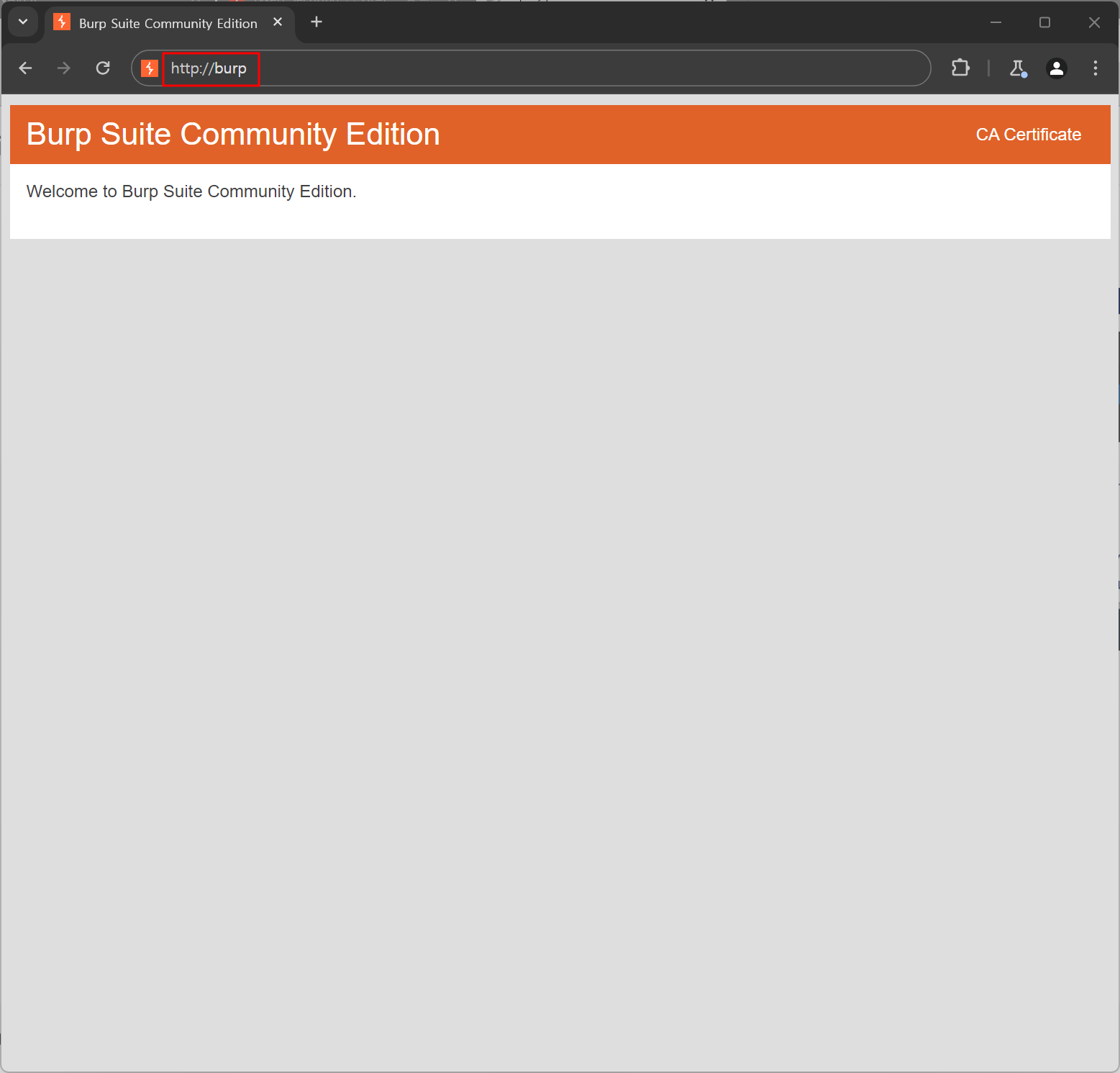

연동된 Chrome 브라우저 오픈

연동된 크롬 사용

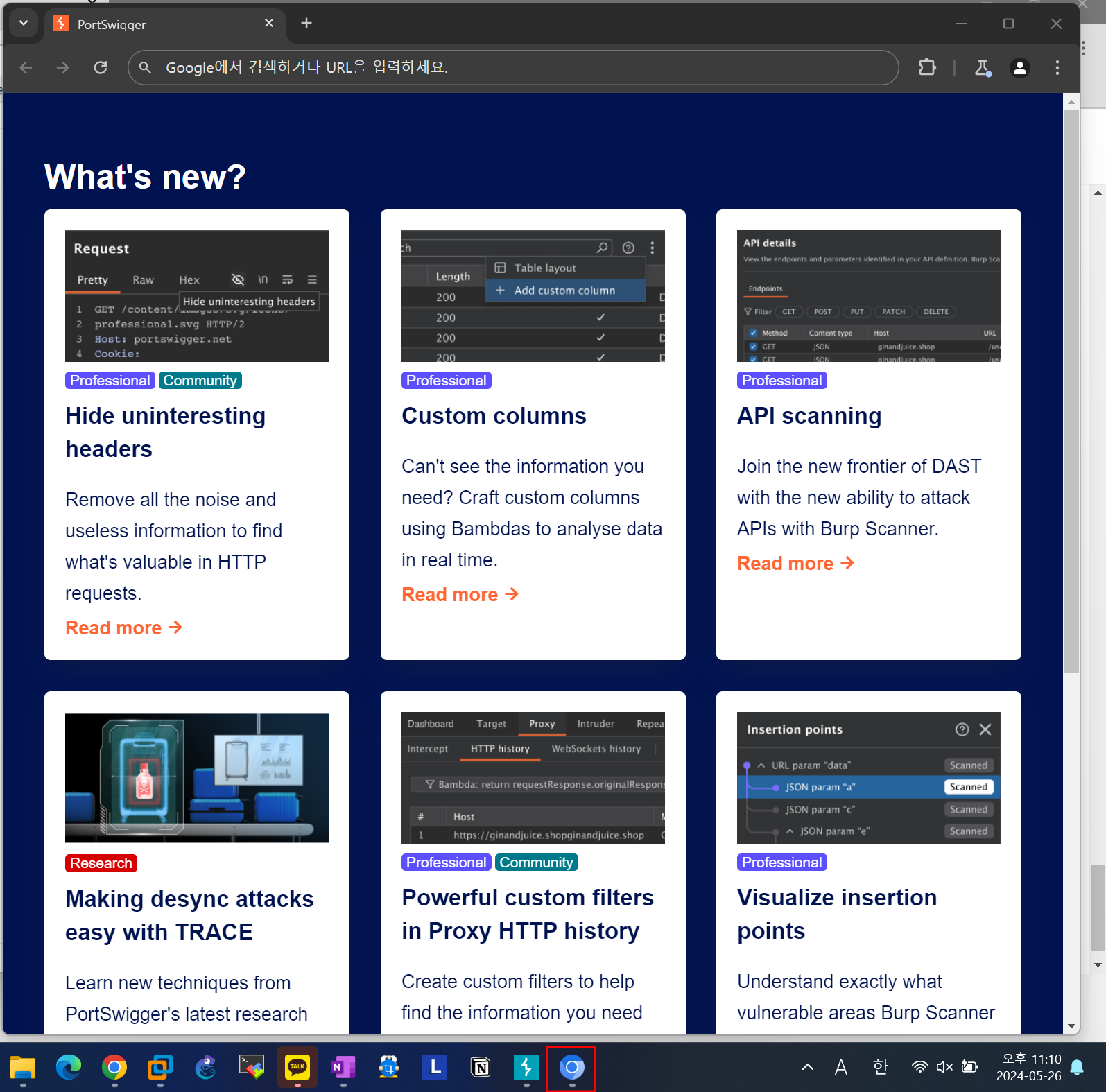

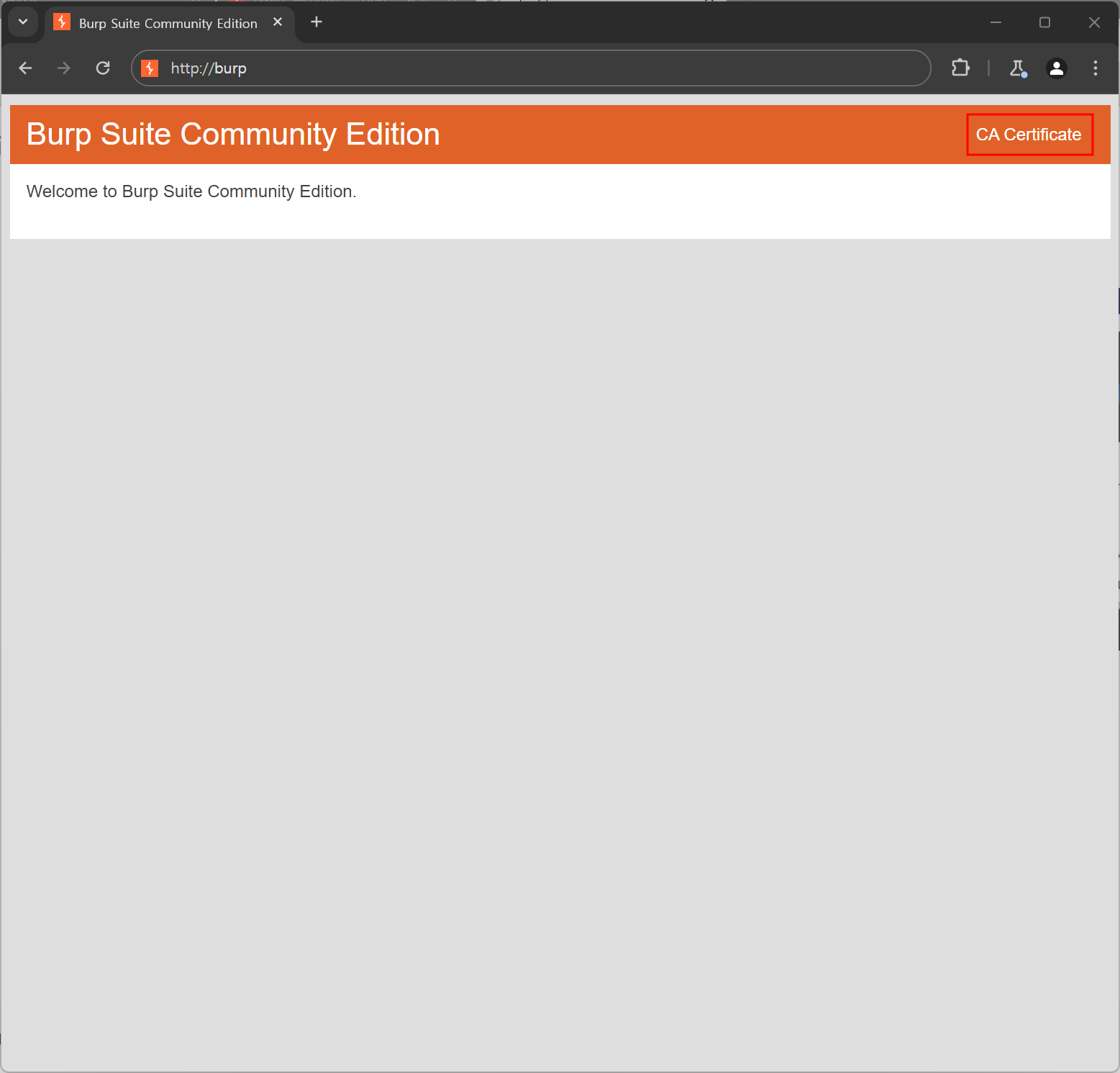

http://burp 접속

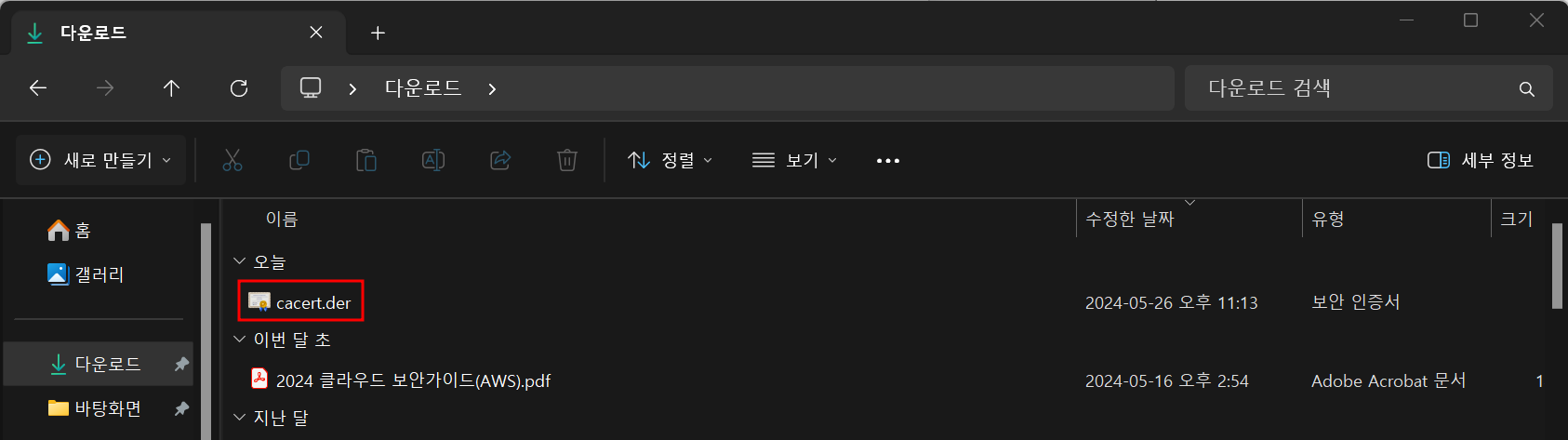

우측 CA 인증서 다운

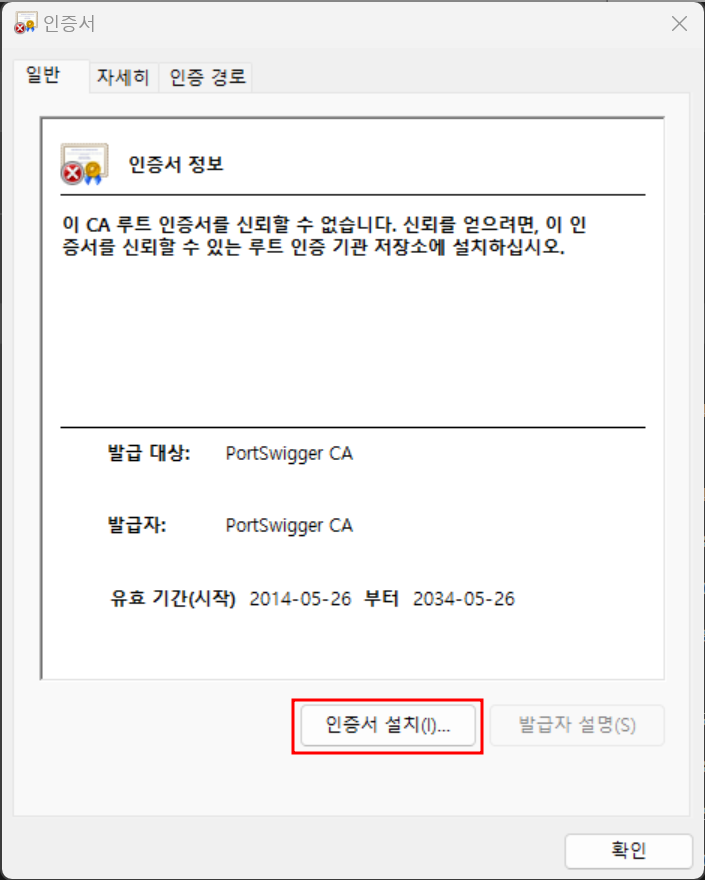

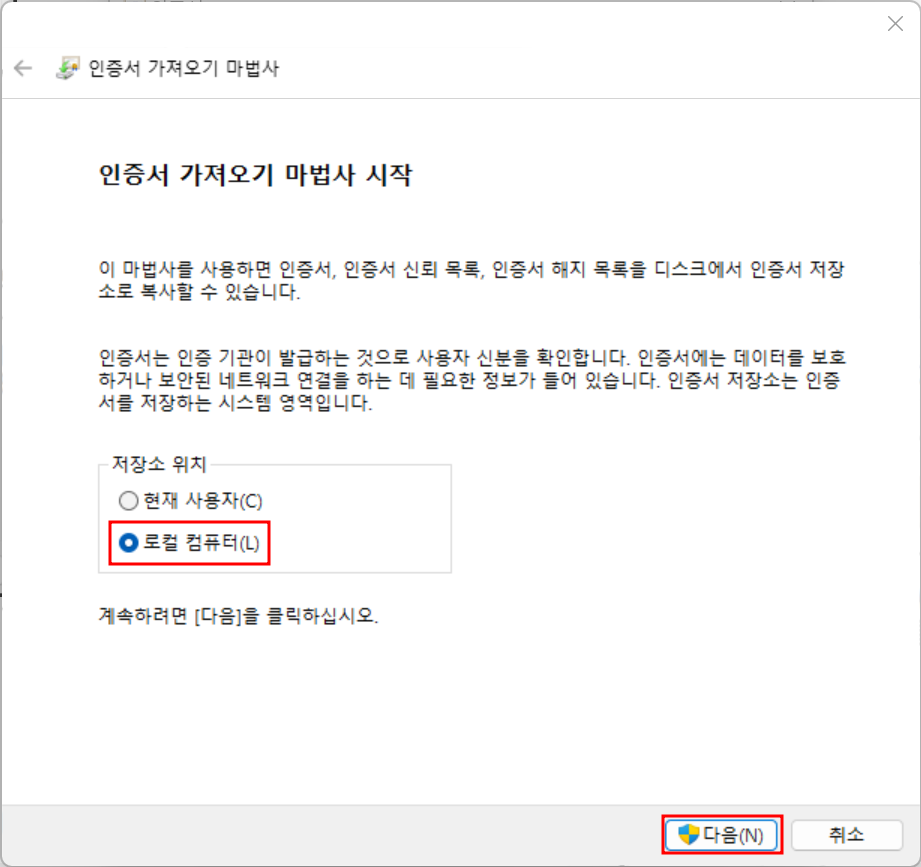

다운 받은 파일 실행

인증서 설치

로컬 컴퓨터에 설치

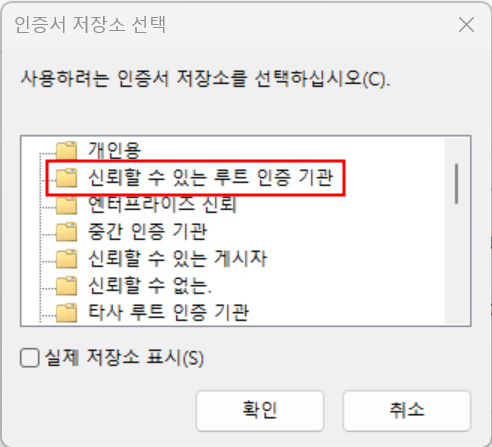

신뢰할 수 있는 루트 인증 기관

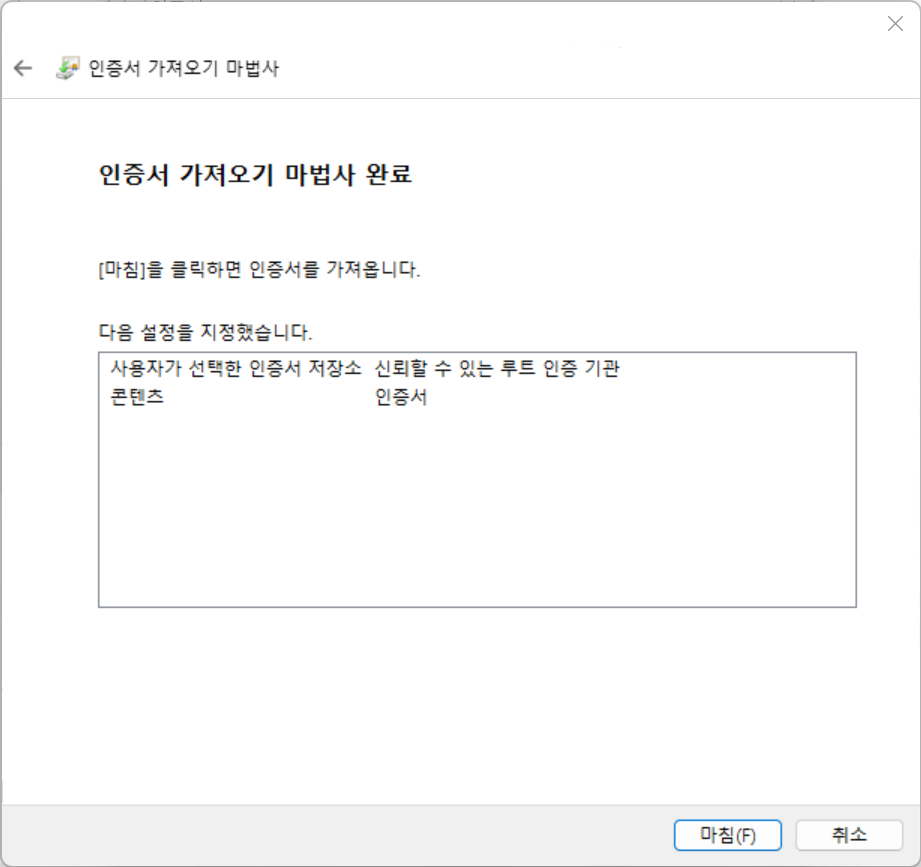

인증서 가져오기 완료

Burp Suite 재실행(인증서 적용)

다른 브라우저는 웬만하면 다 닫고

교육기간에만 접속 가능

내용을 변조하는 유형의 공격은 모두 공격으로 간주되므로 실제 일반 사이트에는 절대 하면 안된다!!!!

(접속한 테스트 사이트에서만 진행 해야 함, 나도 쫄려서 직접 하지 못하고 정리해 놓은 캡처본 보고 공부함)

'Security > Web Security' 카테고리의 다른 글

| [Web Security] 파일 업로드 공격 (1) | 2024.05.29 |

|---|---|

| [Web Security] XSS(Cross Site Script) - Reflected XSS(반사형) (0) | 2024.05.27 |

| [Web Security] SQL Injection(2)_인증 우회, DB 획득 (1) | 2024.05.27 |

| [Web Security] 쇼단(Shodan), Censys, GHDB (1) | 2024.05.26 |

| [Web Security] 웹 서비스 공격(웹 해킹, Web Hacking) (1) | 2024.05.26 |

개인 공부 목적으로 사용하는 블로그입니다 :)

포스팅이 좋았다면 "좋아요❤️" 또는 "구독👍🏻" 해주세요!

![[Web Security] XSS(Cross Site Script) - Reflected XSS(반사형)](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdn%2FvR1QK%2FbtsHCyBO6cp%2FJm3kMOTgwQxBXWkIETokU0%2Fimg.png)

![[Web Security] SQL Injection(2)_인증 우회, DB 획득](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdn%2FsuID0%2FbtsHBXOK31n%2Fw5tM6JCPUeiDNTTOn5Oa11%2Fimg.png)

![[Web Security] 쇼단(Shodan), Censys, GHDB](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdn%2FdBaY8Z%2FbtsHDhZvteF%2FIuyKHbsE95yqPP5PmVgGP0%2Fimg.png)

![[Web Security] 웹 서비스 공격(웹 해킹, Web Hacking)](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdn%2FcNd8sj%2FbtsHDNXZO02%2F1ksY2BdxhjMmA9WwDkDgvK%2Fimg.png)